尊敬的读者:

随着科技的发展,网络安全已经成为我们日常生活中不可忽视的重要议题。其中,勒索病毒是当前网络安全威胁中的一大挑战,而“.halo”勒索病毒更是近期备受关注的恶意软件之一。本文将介绍关于“.halo”勒索病毒的背景知识、恢复被加密数据文件的方法以及预防此类攻击的有效措施,帮助您更好地保护个人和企业的数据安全。面对复杂的勒索病毒,您需要数据恢复专家作为坚强后盾。我们的专业团队(技术服务号shuju315)具备丰富的经验和技术知识,精通各类数据恢复技术,能够应对各种数据加密情况。

背景知识:了解“.halo”勒索病毒

“.halo”勒索病毒是一种最近备受关注的勒索软件。勒索软件通常是一种恶意软件,它会加密用户的文件,使其无法访问,并要求用户支付赎金以获取解密密钥。而“.halo”勒索病毒得名于其特定的加密文件扩展名,通常是“.halo”。这种病毒通过电子邮件附件、恶意链接、捆绑式软件等途径传播,并且在感染了系统之后,会快速加密用户的文件,包括文档、图片、视频等,使其无法正常使用。

相比其他勒索软件,“.halo”勒索病毒可能具有更为复杂和高级的加密算法,使得解密变得更加困难。受感染的用户通常会看到勒索说明文件,其中包含解密文件所需的信息以及支付赎金的说明。然而,付款并不能保证文件会被解密,因此并不建议用户屈服于勒索者的要求。

了解“.halo”勒索病毒的工作原理以及如何预防感染是至关重要的。及时更新操作系统和软件、谨慎打开电子邮件附件和链接、安装可靠的防病毒软件、定期备份重要数据等都是预防勒索病毒攻击的有效措施。

数据恢复策略:打破束缚

遭受.halo勒索病毒攻击后,恢复受感染的数据可能看似困难,但决非不可能。以下是一些值得尝试的数据恢复策略:

-

备份重要数据:定期备份重要数据至安全地点,如外部硬盘或云存储服务。备份数据可成为您恢复受感染文件的救命稻草。

-

使用数据恢复软件:一些专门设计用于恢复被加密文件的软件可能会有所帮助。虽然成功率不一,但尝试使用这些工具仍然值得一试。

-

寻求专业服务:在某些情况下,向数据恢复专家求助可能是最佳选择。他们可能拥有解密文件或其他高级恢复技术,帮助您摆脱.halo勒索病毒的困扰。

数据的重要性不容小觑,您可添加我们的技术服务号(shuju315),我们将立即响应您的求助,提供针对性的技术支持。

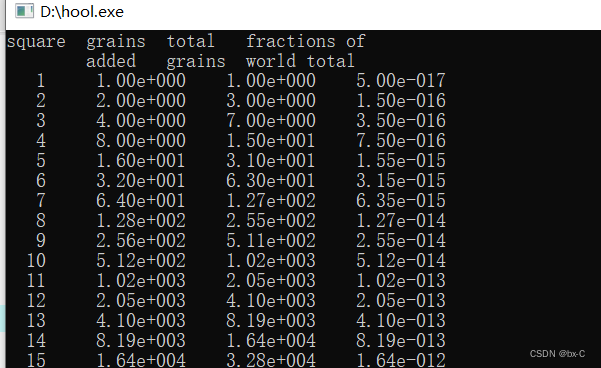

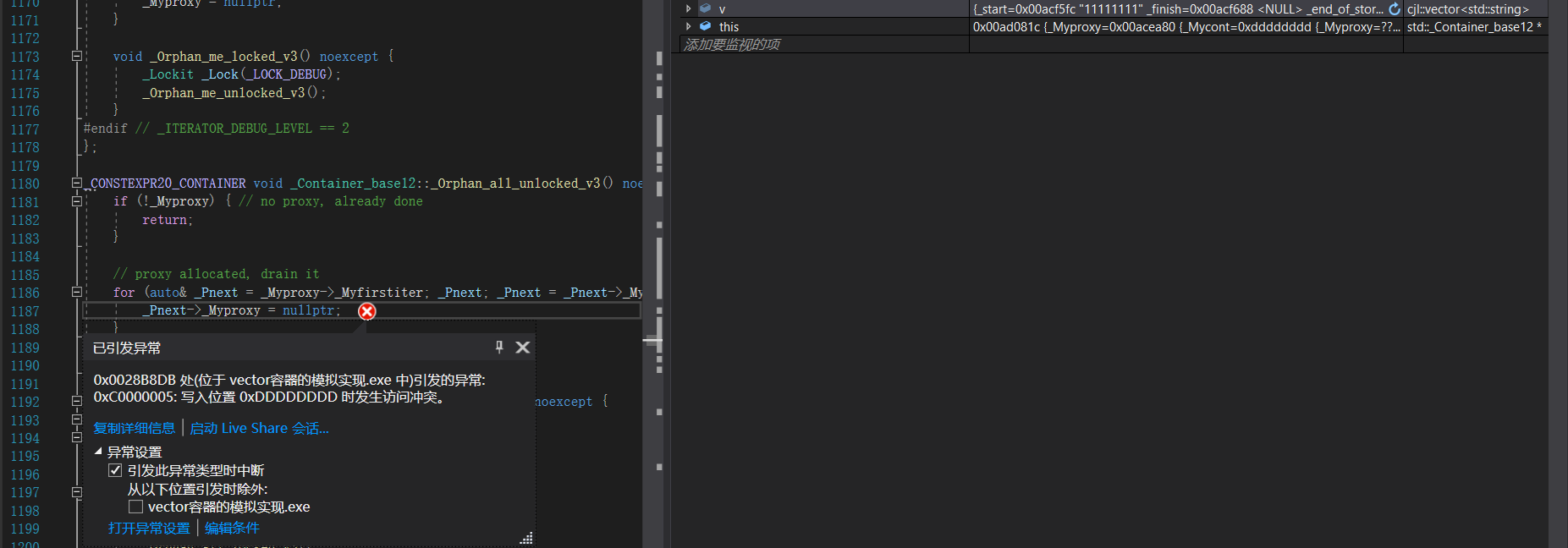

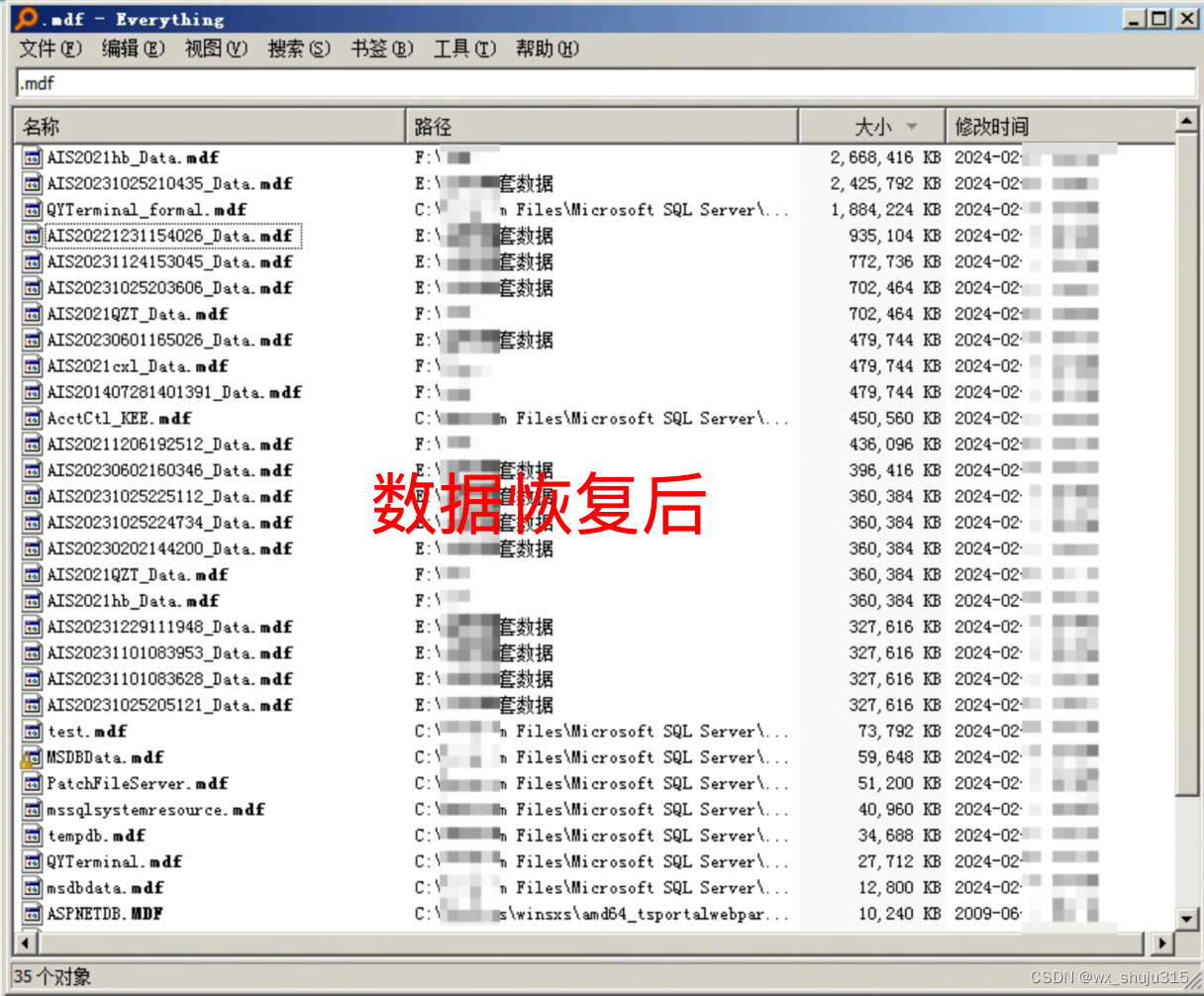

被.halo勒索病毒加密后的数据恢复案例:

预防攻略:守护安全的堡垒

预防胜于治疗,以下是一些实用的预防措施,可帮助您有效地防范.halo勒索病毒:

-

保持软件更新:定期更新操作系统、应用程序和安全软件,以修复已知的漏洞并提高系统安全性。

-

谨慎打开附件和链接:避免打开来自未知发件人的电子邮件附件,并警惕点击可疑的链接,以防感染.halo勒索病毒。

-

安全软件保护:安装和定期更新强大的反病毒软件和反恶意软件,以提供实时保护和检测。

-

加强安全意识培训:对您的团队进行网络安全意识培训,使他们了解如何识别潜在的网络威胁,并采取适当的预防措施。

结语

.halo勒索病毒的出现给用户和组织带来了严重的数据安全问题。但通过备份重要数据、使用恢复软件、预防措施等手段,我们可以更好地保护自己的数据安全,从容应对.halo勒索病毒的挑战。让我们共同努力,构建一个更加安全的数字世界!